Als am 27. Februar die Welt etwas weniger sicher wird, liegt Mikko Hyppönen in San Francisco in einem Hotelbett und schläft. Hyppönen ist Chefanalyst von F-Secure, einer finnischen Antivirenfirma in Helsinki. Er gilt als Superhirn beim Kampf gegen Schadprogramme, ein Star unter den Virenjägern weltweit.

In Kalifornien geht gerade die Sonne auf, als in Helsinki 19 000 Zeilen Computercode auf einem Rechner einlaufen, der im ersten Stock eines verglasten Bürogebäudes im Hafen steht. Es ist der Firmensitz von F-Secure. Hyppönens Team sitzt dort, eine Truppe von zwei Dutzend Leuten, die aus Russland, Malaysia und vielen anderen Ländern stammen.

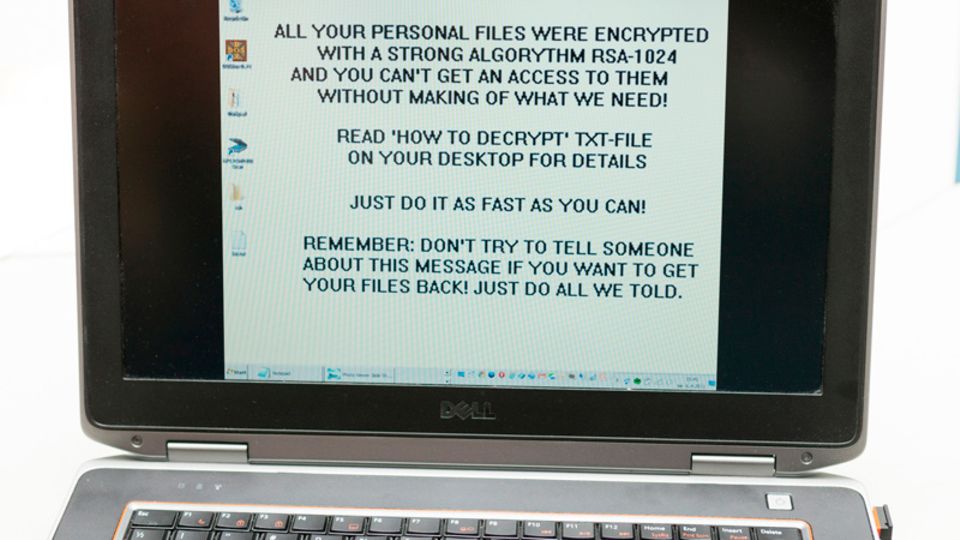

F-Secure bietet Virenschutzprogramme an. Wenn eines dieser Programme auf dem Rechner eines Kunden einen bisher unbekannten Code aufspürt, schickt es einen Auszug da von nach Helsinki. Bis zu 130 000 Mal am Tag geschieht das. Auf dem Rechner angekommen, wird der Code von den dort installierten Programmen geprüft. Doch in diesem Fall können sie mit den 19 000 Zeilen nichts anfangen. In der Liste der eingehenden Meldungen erscheint nun in roter Farbe das Wort „Suspicious“ – verdächtig. Ab jetzt muss sich ein Mensch damit beschäftigen.

Es wird Arbeit geben.

Hyppönen soll an diesem Tag in San Francisco auf einer Konferenz über Sicherheit im Internet sprechen. Er ist ein gefragter Mann. Das Magazin „Foreign Policy“ erkor Hyppönen 2011 zu einem der 100 wichtigsten globalen

Denker: „Er hat eine Schlüsselrolle dabei gespielt, gefährliche Plagen des digitalen Zeitalters zu verstehen und zu stoppen“, hieß es in der Würdigung. Hyppönen hat unter anderem den Stuxnet-Wurm mit analysiert, den aufsehenerregenden Virus, der 2010 die Urananreicherung im Iran entscheidend behindert haben soll. Und er schaltete mit seinem Team ein Netz aus Millionen virenverseuchten Computern aus, die Unternehmen mit Massenmails bombardierten.

Die Branchengemeinschaft Infosecurity Europe nahm den Finnen im April in ihre Hall of Fame auf. Hyppönens Firma macht 150 Mio. Euro Umsatz – und verkauft eines der erfolgreichsten Antivirenprogramme. Wann immer Unternehmen wie die Deutsche Telekom oder AT&T ihren Firmenkunden ein Virenschutzprogramm anbieten, ist die Wahrscheinlichkeit groß, dass sich dahinter ein Produkt von F-Secure verbirgt.

Als Hyppönen an diesem Februarmorgen in San Francisco wach wird, den Laptop aufklappt und seine Nachrichten abruft, erreicht ihn eine erste Analyse seines Teams. Die 19 000 Zeilen Code haben sich als Spionagetrojaner entpuppt, ein Miniprogramm, das sich unbemerkt auf dem Computer einnistet, ihn nach Informationen absucht und sie dann an einen Unbekannten schickt. Zu diesem Zeitpunkt hat die Malware, wie bösartige Software in der Branche heißt, bereits Rechner in 23 Staaten befallen. Hyppönens Team ist nicht das erste, das den Virus entdeckt. Er trägt schon einen Namen: Miniduke, in Anlehnung an einen älteren, ähnlichen Virus namens Duqu.

„Es war sofort klar, dass wir es mit etwas Besonderem zu tun hatten“, erinnert sich Hyppönen. „Wir wussten nur noch nicht, welches Ziel dieser Angriff verfolgte.“

Hyppönen, 44, trägt die Haare zu einem kurzen Pferdeschwanz gebunden, auf seiner Nase sitzt eine Brille mit dünnem Drahtgestell. Gern erzählt er, wie er in den 90ern in den Technodiskos von Berlin tanzte, und in dem Glas- und Stahlpalast seiner eigenen Firma wirkt er manchmal wie ein Sozialkundelehrer, der sich bei Goldman Sachs verirrt hat.

Als er am 27. Februar das größte Kongresszentrum San Franciscos betritt, fällt er nicht weiter auf. Es ist ein Treffen der IT-Branche.

Hyppönen geht als Erstes zu einem alten Konkurrenten. Eugene Kaspersky, Russe, Chef der Antivirenfirma, die seinen Namen trägt. Kaspersky wirbt wie andere Computerfirmen auf der Konferenz für sein Unternehmen, und am Stand der Firma beugen sich Hyppönen und Kaspersky gemeinsam über den Code von Miniduke. Dass sich Konkurrenten gegenseitig beraten, gilt als selbst- verständlich. Die Branche legt Wert darauf, dass man zumindest bei den großen Attacken zusammenarbeitet – angesichts der schieren Masse der Viren profitieren alle davon.

Hyppönen und Kaspersky lesen endlose Kolonnen von Zahlen- und Buchstabenkombinationen. Für den Laien nur ein Gewirr, aus dem manch- mal ein englisches Wort heraussticht.

Aber so wie Musikwissenschaftler schon beim Lesen einer Partitur den Komponisten benennen können, er- kennen Kaspersky und Hyppönen in den Softwarezeilen einen Stil, eine Handschrift. Miniduke ist zum einen in einer veralteten Programmiersprache geschrieben, in Assembler. Aber auch sonst wirkt der Virus wie ein historisches Dokument. Ein Retrovirus.

„Der Code erinnert an eine Hobbytruppe namens 29A, die sich aber schon vor Jahren aus der Szene verabschiedet hat“, sagt Hyppönen. „Es könnte jemand aus irgendwelchen

Gründen diesen alten Code imitieren. Oder es ist einer aus der Truppe, der sein Können zu Geld macht.“ Genau das will er herausfinden.

Hyppönen ist praktisch am Computer groß geworden. Schon Anfang der 70er-Jahre, als er ein Kleinkind war, flogen in seinem Eltern- haus Lochstreifen herum, auf denen damals die ersten Daten gespeichert wurden. Seine Mutter arbeitete für ein staatliches Computerzentrum und kaufte Mikko und seinem Bruder Commodore-Rechner, kaum dass sie Teenager waren. „Sie hat uns im- mer ermutigt, etwas mit Computern zu machen“, sagt Hyppönen. „Sie hatte eine klare Vorstellung davon, dass ihnen die Zukunft gehören würde.“

Mit Computerspielen hörte Hyppönen bald auf, stattdessen schrieb er kleine Programme. Als Informatikstudent ergatterte er 1991 in den ersten Semesterferien einen Job bei dem kleinen Unternehmen Data Fellows und fand seinen späteren Lebensinhalt. Sein Chef Risto Siilasmaa, heute im Aufsichtsrat von Nokia, drückte ihm eine Floppy Disk in die Hand. Darauf: ein Computervirus. Etwas, womit sich damals noch kaum jemand ernsthaft beschäftigt hatte.

Hyppönen druckte den Code aus und arbeitete sich durch die Zahlen- und Buchstabenkolonnen. „Das hat Spaß gemacht“, sagt er. „Ich liebe es, in einem Code herumzuwühlen.“ Seine Methode der Analyse ist auch heute noch „Reverse Engineering“ – Nachkonstruktion. Das ist etwa so, als würde man ein Auto in seine

Einzelteile zerlegen, um herauszubekommen, wie es funktioniert. „Was ich heute tue, kann man nicht an Universitäten lernen“, sagt Hyppönen. „Die meisten in unserer Branche sind Autodidakten.“

Damals, 1991, brauchte Hyppönen drei Tage, um aus dem Code herauszulesen, was der Virus auf der Diskette mit einem Computer anstellen würde: Sobald das interne Datum des Rechners auf einen Freitag den 13. sprang, löschte der Virus sämtliche Daten auf der Festplatte und zeigte nur noch das Omega-Zeichen auf dem Monitor. Hyppönen nannte den Virus Omega. Bis heute hat er am Handgelenk eine Uhr der Marke, die denselben Namen trägt.

Seit der Konferenz in San Francisco sind einige Tage vergangen, Hyppönen ist zurück in Helsinki. Als er die Firma betritt, reckt er die rechte Faust in die Höhe wie ein Veteran aus dem spanischen Bürgerkrieg. So also sagt er Guten Morgen. Als er sich an seinen Arbeitslaptop setzt, zieht er als Erstes seine Schuhe aus – ein wetterfestes Paar Wanderstiefel, die sich für matschige finnische Straßen eignen, aber eher nicht fürs Büro. Eine Krawatte trägt er ohnehin nie.

Hier oben, im ersten Stock der Firmenzentrale von F-Secure, liegt sein Reich. Zwei Monitore zeigen auf einer Weltkarte im 80er-Jahre-Design Virenangriffe an. Alle paar Sekunden leuchtet irgendwo ein kleiner roter Punkt. In einer begehbaren Metallbox, die als faradayscher Käfig konstruiert ist, testen die Mitarbeiter Virenbefall an Mobiltelefonen. Die mit Warnaufklebern verzierte Abschirmung soll verhindern, dass sich Schadprogramme per Bluetooth oder Funk auf andere Geräte übertragen.

Vor allem aber stehen hier Dutzende Rechner für Hyppönens Gefahrenabwehrtruppe, die ausschließlich dafür da sind, bösartige Software auf ihnen auszuprobieren. Man nennt sie „Honigtöpfe“, und auf ihnen ist keinerlei Schutzprogramm installiert. Die Computer hängen aus Sicherheitsgründen nicht am Internet, aber sie spielen einem Virus vor, dass sie es tun: Sie können von virtuellen Servern Dateien herunterladen oder ein virtuelles Google ansteuern.

Verkabelt sind diese Computer mit feuerroten Leitungen, und auf jedem klebt ein gelber Warnsticker: Unbefugte sollen sich hüten, die verseuchten Maschinen anzurühren. Nichtfachleute dürfen bei F-Secure ausschließlich Rechner mit grünen Kabeln benutzen. Und als ein Besucher im Konferenzraum sein Smartphone auf den Tisch legt, nimmt Hyppönen es sofort unter die Lupe: „Hat es eine Internetverbindung?“ Es ist abgeschaltet. „Okay, dann sollte es für den Moment sicher genug sein.“

Zu diesem Zeitpunkt haben Hyppönen und sein Team einen wichtigen Schritt im Kampf gegen Miniduke längst gemacht: Hat der Virus den Rechner eines Kunden infiziert, schickt die Software des Unternehmens ein Säuberungsprogramm durch die Dateien, das den Virus und alle seine Komponenten löscht. Ist der Computer noch sauber, wird der Code des Virus in die Liste der zu blockierenden Programme aufgenommen – und kann sich nicht mehr einnisten.

Bloß: Ob und in welchem Um- fang bei den befallenen Rechnern Informationen abgeflossen sind, lässt sich nicht nachvollziehen. Und egal ob bei F-Secure, bei Kaspersky oder in einer anderen Sicherheitsfirma: Niemand hat die Autoren von Miniduke gefunden. Es könnten chinesische Cyberkrieger sein oder russische Hacker. Nichts lässt sich nachweisen.

Normalerweise nehmen Spionageprogramme irgendwann mit einer E-Mail-Adresse oder einer Website Kontakt auf, um die gestohlenen Informationen weiterzuleiten. Das ist eine Spur, und wenn man den Betreiber bittet, die Website oder den Account vom Netz zu nehmen, ist auch der Angriff beendet. Doch Miniduke arbeitet raffinierter. Der Virus kommuniziert über den Kurznachrichtendienst Twitter, und dort kann jeder geschlossene Account rasch und einfach durch einen neuen ersetzt werden. „Wir würden gerne diese ganze Operation beenden, aber das können wir nicht“, sagt Hyppönen. „Man kann nicht einfach Twitter abschalten.“

Die Virenjäger haben also eine Waffe unschädlich gemacht, aber nicht aus der Welt geschafft. Und das in einem Krieg, der größer und größer wird: immer mehr Schadprogramme werden Tag für Tag von kriminellen Gangs, Internetaktivisten oder staatlichen Geheimdiensten ins Netz geschickt. Alle zehn Minuten versucht es ein Hacker mit Spionage, Sabotage oder simpler Erpressung über das Internet. Allein in den ersten Monaten des Jahres 2013 wurden unter anderem gezielte Angriffe auf EADS, ThyssenKrupp, Bayer, IBM und mehrere US-Zeitungen gemeldet – und das sind nur die Fälle, die an die Öffentlichkeit gelangt sind. Im Februar sorg- te der Bericht einer US-Sicherheitsfirma für Entsetzen, der nachwies, dass chinesische Hacker systematisch amerikanische Energieversorger und

Rüstungsfirmen ausspionierten. Die EU will nun Zehntausende Unternehmen dazu verpflichten, Cyberangriffe zu melden, aus Furcht, es könnte Angreifern gelingen, Kraftwerke oder die Telekommunikation lahmzulegen.

Geheimdienste und Regierungen bauen hektisch Einheiten für Virenabwehr auf und greifen dabei oft auf die Expertise privater Firmen zurück. Für die kleine Gemeinde der Sicherheitsfirmen ist das ein lohnendes Geschäft. Branchenstudien zufolge hat der weltweite Markt für Cybersicherheit ein Volumen von gut 60 Mrd. Dollar, das sich in den kommenden fünf Jahren sogar verdoppeln könnte.

Hyppönen klingt trotzdem nicht optimistisch, wenn er über die Zukunft spricht. „Die Urheber der Viren denken sich immer neue Mechanismen aus, und wir suchen ständig nach etwas, womit wir dagegen angehen können.“ Es ist ein Katz- und-Maus-Spiel. „Und manchmal“, sagt Hyppönen, „fürchte ich, dass wir dieses Spiel verlieren.“